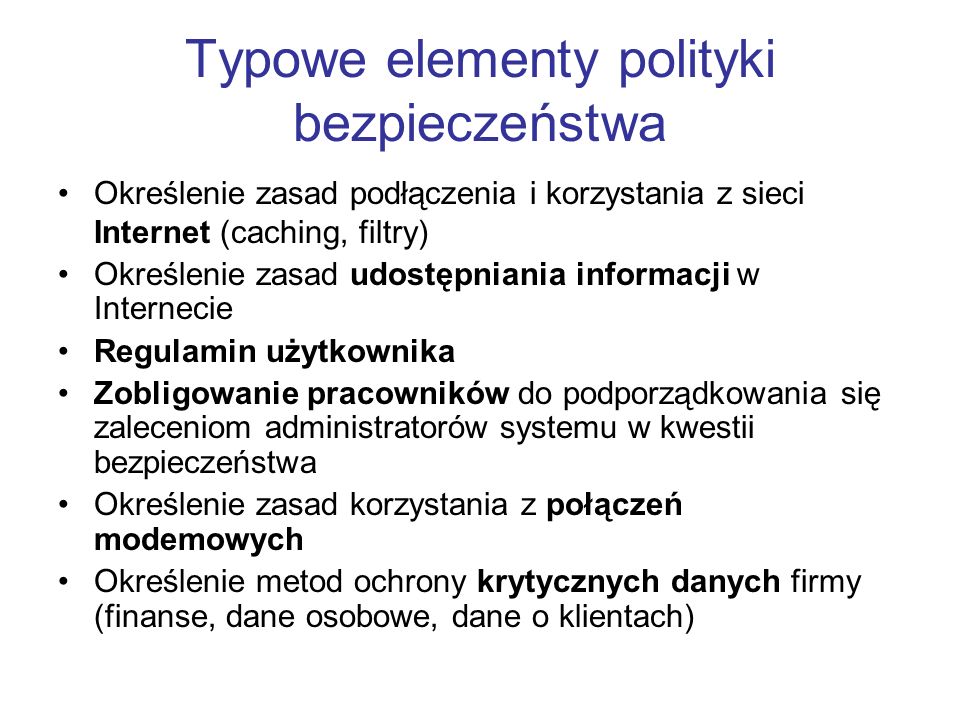

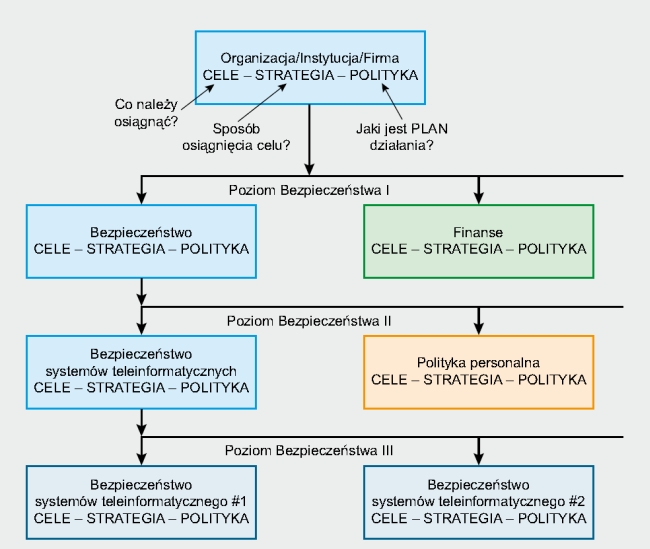

Kierunek RODO | Kancelaria Ostrowski i Wspólnicy : Czy Polityka bezpieczeństwa jest nadal potrzebna?

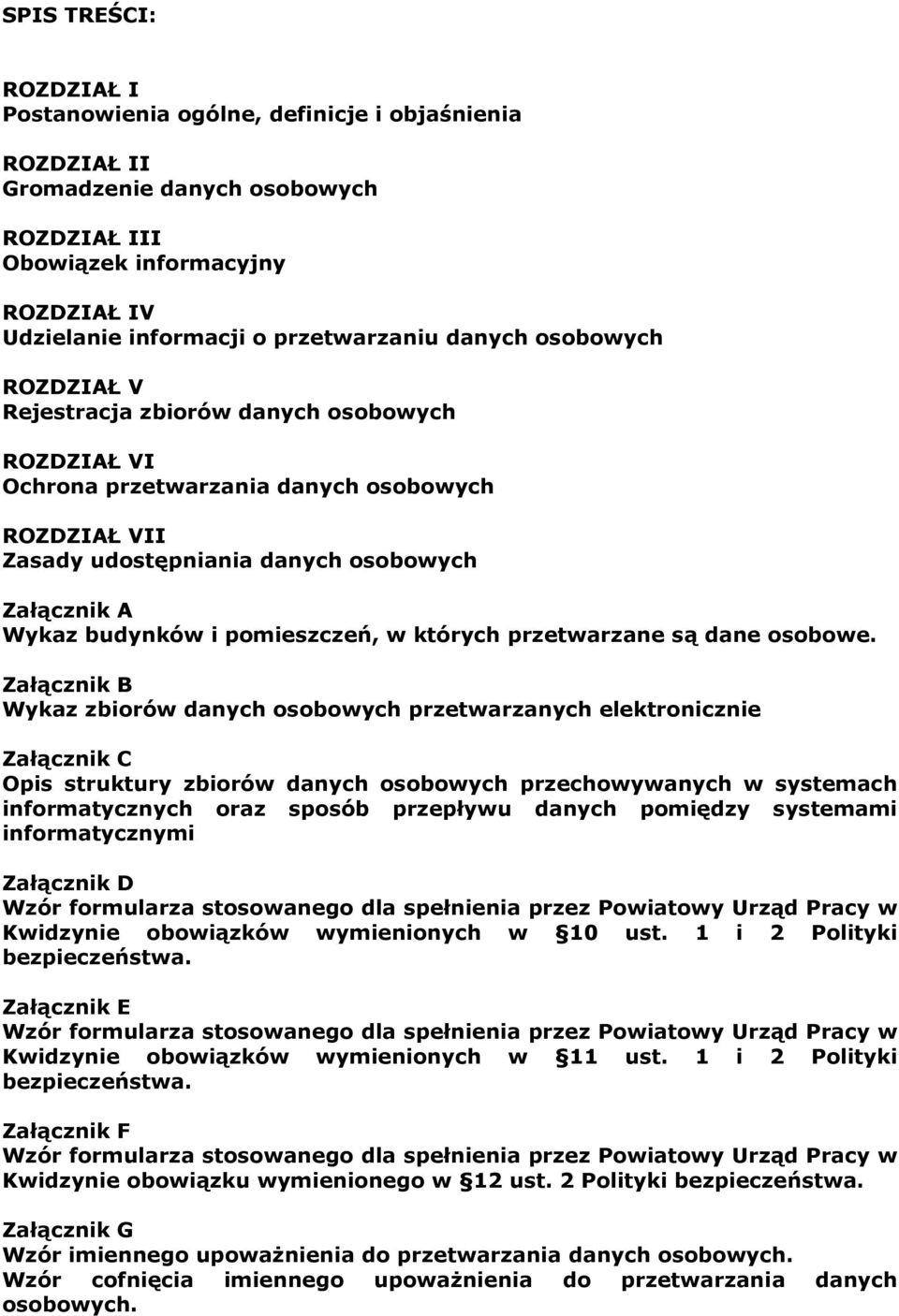

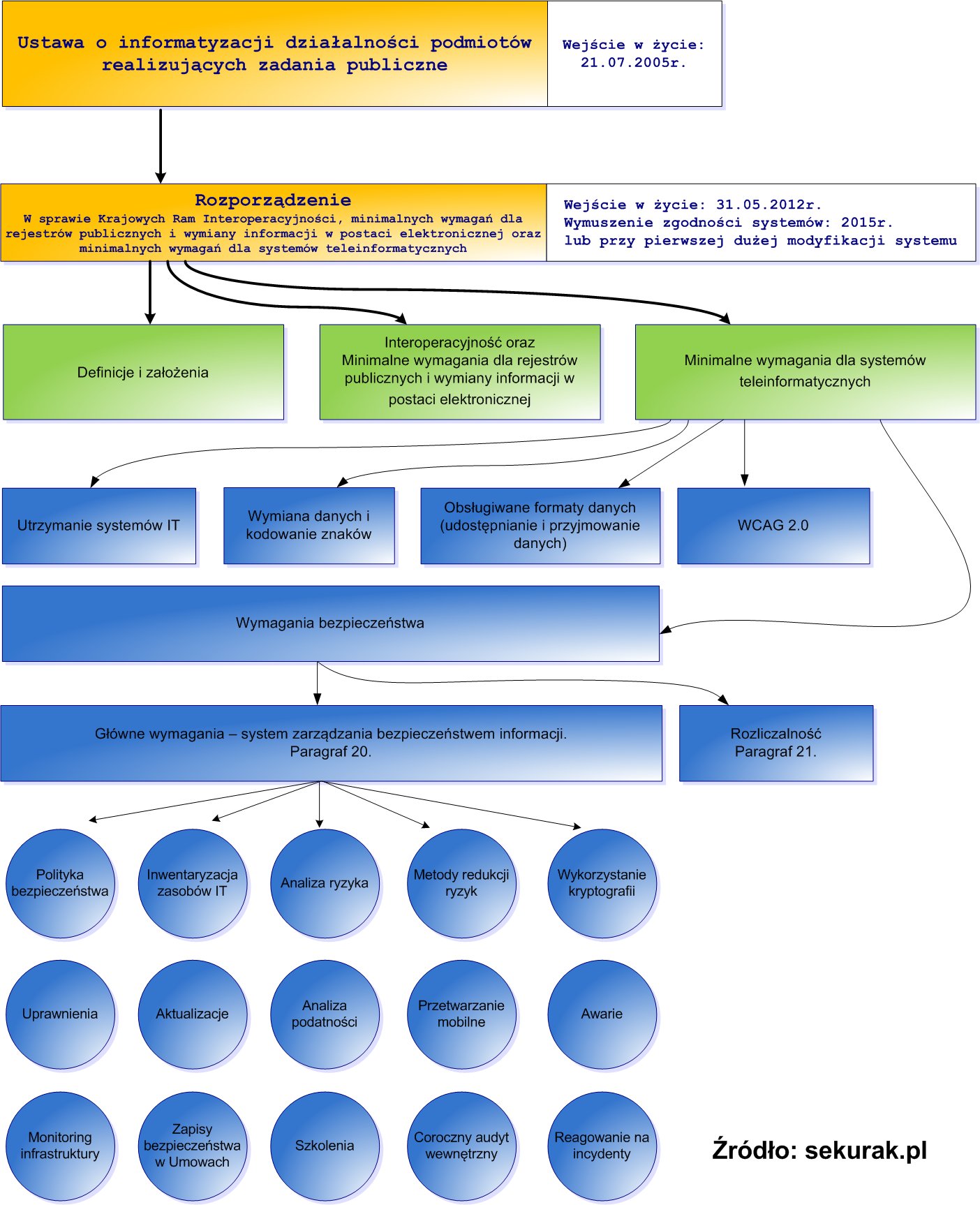

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 1.). Wprowadzenie | Zabezpieczenia - czasopismo branży security

Polityka Systemu Zarządzania Bezpieczeństwem Informacji w Tensoft Sp. z o.o. - Aplikacje dla Administracji Samorządowej